Gate Research: هل البرمجة بأسلوب Vibe تعزز الكفاءة فعلاً أم أنها تشكل خطراً على أمان النظام؟

تستعرض هذه الورقة *Vibe Coding*، وهي منهجية برمجية تعتمد على النوايا المستخلصة من اللغة الطبيعية، وتتميز بسرعة التجربة والخطأ والتحقق القائم على النتائج. كما تقدم تحليلاً منهجياً لمكاسب الكفاءة والمخاطر الأمنية في تطوير تطبيقات البلوكشين. وتؤكد الأدلة التجريبية المستندة إلى مصادر بيانات متعددة أن الممارسات المرتبطة بـ Vibe Coding تسهم في تقليص دورات التطوير بشكل ملحوظ، وزيادة الإنتاجية لكل وحدة عمل، وتخفيف بعض الحواجز المرتفعة للدخول والجداول الزمنية الطويلة التي غالباً ما تصاحب مشاريع البلوكشين، مما يثبت الفوائد العملية للكفاءة الناتجة عن التطوير المعتمد على الذكاء الاصطناعي.الملخص

- تُعد Vibe Coding ممارسة برمجية تعتمد بشكل أساسي على نية اللغة الطبيعية كمدخل، حيث تتولى أنظمة الذكاء الاصطناعي إنشاء هياكل الشيفرة على مستوى النظام تلقائيًا، ويتم الاعتماد على التكرار السريع القائم على التجربة والخطأ مع التركيز على قابلية الاستخدام الفعلي كمعيار رئيسي للتحقق.

- تشير الدراسات الحالية بوضوح إلى أن أدوات البرمجة المدعومة بالذكاء الاصطناعي يمكنها تحسين سرعة توليد الشيفرة، وتقليل زمن إتمام المهام، وتعزيز رضا المطورين الذاتي بشكل ملحوظ.

- من خلال تقليل عمق فهم الشيفرة وصرامة التحقق، تزيد Vibe Coding من التعرض للمخاطر الأمنية في أنظمة البلوكشين، حيث تكون الشيفرة غير قابلة للتغيير ومرتبطة مباشرة بأصول ذات قيمة عالية.

- في بيئات البلوكشين عالية المخاطر، تعتبر Vibe Coding أكثر ملاءمة للنمذجة الأولية، وتنفيذ المنطق غير الأساسي، والتطوير التجريبي، وليس للمنطق الأساسي للعقود الذكية التي تدير أصولًا ذات قيمة كبيرة مباشرة.

- يجب أن يصاحب التحسن في الكفاءة الناتج عن Vibe Coding تدقيقات أمنية أكثر صرامة، والتحقق الرسمي، وآليات اختبار قوية لتعويض انخفاض عمق فهم الشيفرة أثناء التطوير.

- في السياق التقني شديد الحساسية للبلوكشين، تكمن المسألة الحقيقية في مدى القدرة على ضبط وإدارة المخاطر أثناء السعي لتحقيق الكفاءة، وليس في مجرد استخدام Vibe Coding من عدمه.

المقدمة

1.1 خلفية البحث

شهدت السنوات الأخيرة توسعًا في تطبيق النماذج اللغوية الضخمة (LLMs) في هندسة البرمجيات، مما أدى إلى ظهور نموذج برمجة جديد يعتمد على توليد الشيفرة من اللغة الطبيعية. لم يعد المطورون مضطرين لكتابة الشيفرة سطرًا بسطر؛ بل يكتفون بوصف الوظائف المستهدفة أو سلوكيات النظام أو نوايا التصميم، وتتولى أنظمة الذكاء الاصطناعي توليد الشيفرة القابلة للتنفيذ تلقائيًا. وقد تم تلخيص هذه الممارسة البرمجية، التي تركز على التغذية الراجعة السريعة والتحسين التكراري والمستندة إلى مبدأ "الإحساس بالصواب"، في الصناعة تحت مصطلح Vibe Coding.

مقارنة بهندسة البرمجيات التقليدية، تقلل Vibe Coding بشكل كبير من عتبة الدخول إلى البرمجة، وتسهم في تسريع النمذجة الأولية وتنفيذ الميزات، وأصبحت معتمدة على نطاق واسع من قبل الشركات الناشئة والمطورين المستقلين وفي سيناريوهات التجريب السريع. إلا أن هذا النموذج يضعف أيضًا الفهم الشامل للمطورين لتفاصيل التنفيذ منخفضة المستوى، وظروف الحدود، ومسارات التنفيذ الاستثنائية، مما يثير جدلًا مستمرًا حول جودة الشيفرة والأمان وتحمل المسؤولية.

توفر أنظمة البلوكشين—وخاصة التطبيقات اللامركزية (DApps) القائمة على العقود الذكية—بيئة شديدة الحساسية لتطبيق Vibe Coding. فمن جهة، لطالما واجه تطوير البلوكشين تحديات مثل الحواجز التقنية المرتفعة، ودورات التطوير الطويلة، وتكاليف التدقيق العالية. نظريًا، يمكن أن تعزز Vibe Coding كفاءة التطوير وتسارع الابتكار بشكل كبير. لكن من جهة أخرى، بمجرد نشر شيفرة البلوكشين، يصعب تعديلها وغالبًا ما تتحكم مباشرة بأصول رقمية عالية القيمة؛ وبالتالي، قد تؤدي الثغرات الأمنية إلى خسائر اقتصادية لا يمكن تعويضها. في هذا السياق، أي نموذج تقني يقلل من "عمق فهم الشيفرة" لدى المطورين يمكن أن يفاقم المخاطر النظامية.

بذلك، تظهر Vibe Coding بطبيعة متناقضة في مجال البلوكشين: فقد تكون "علاجًا" لمشكلات كفاءة التطوير، لكنها قد تتحول أيضًا إلى "سم" يهدد أمان النظام.

1.2 أسئلة البحث

رغم النمو المتسارع للأبحاث حول البرمجة المدعومة بالذكاء الاصطناعي، تركز الأدبيات الحالية بشكل أساسي على مكاسب الإنتاجية وتجربة المطورين وسيناريوهات هندسة البرمجيات العامة، دون إيلاء اهتمام كافٍ لتأثيرها على الأنظمة عالية المخاطر وغير القابلة للعكس. وبخاصة في بيئة البلوكشين—حيث "الشيفرة هي القانون"—لا تزال هناك فجوة معرفية حول ما إذا كانت Vibe Coding قد غيرت هيكل وتوزيع المخاطر، ولا تتوفر أدلة تجريبية منهجية كافية حتى الآن.

بناءً على ذلك، تركز هذه الورقة على الأسئلة البحثية الجوهرية التالية:

- بُعد الكفاءة: هل تقصر Vibe Coding فعليًا دورات التطوير، وتقلل التكاليف العمالية، وتسرّع وقت الوصول إلى السوق في تطوير تطبيقات البلوكشين؟

- بُعد الأمان: في العقود الذكية والبنية التحتية للبلوكشين، هل تظهر الشيفرة التي يتم توليدها ونشرها بسرعة معدلات ثغرات أعلى أو نوافذ هجوم أسرع أو خسائر اقتصادية أكبر؟

- العلاقة الهيكلية: هل هناك ارتباط إحصائي بين تحسن كفاءة التطوير وزيادة المخاطر الأمنية؟ وهل يشكلان معًا نوعًا من "المقايضة بين الكفاءة والأمان"؟

- الآثار الهندسية والحوكمية: بما أن Vibe Coding يصعب تجنبها عمليًا، كيف يمكن لأنظمة البلوكشين تصميم آليات تقنية وإجرائية ومؤسساتية للحد من مخاطرها المحتملة؟

1.3 منهجية البحث ونظرة عامة على البيانات

لمعالجة هذه الأسئلة، تتبع الورقة منهجية بحث تجريبية قائمة على البيانات، تجمع بين الإحصاءات الوصفية والتحليل المقارن وتحليل الارتباط لدراسة أثر Vibe Coding في مجال البلوكشين بشكل منهجي.

وتعتمد الدراسة على مصادر البيانات التالية:

- بيانات الحوادث الأمنية في البلوكشين: تشمل بيانات زمنية حول عدد ثغرات العقود الذكية، وتكرار الهجمات، وحجم الخسائر المالية؛

- بيانات المستودعات مفتوحة المصدر: لتحليل بنية شيفرة العقود الذكية، وأنماط الالتزام، ودورات التطوير، وبناء مؤشرات تقريبية لممارسات Vibe Coding؛

- بيانات تقارير تدقيق العقود الذكية: لمقارنة كثافة الثغرات ونسب اجتياز التدقيق تحت نماذج تطوير مختلفة؛

- بيانات تطوير مشاريع البلوكشين: لقياس كفاءة التطوير، وحجم الفريق، ووقت الإطلاق.

ونظرًا لصعوبة رصد استخدام أدوات البرمجة المدعومة بالذكاء الاصطناعي مباشرة، تعتمد الدراسة على مؤشرات غير مباشرة مثل تشابه الشيفرة، وسلوك الالتزام، وإيقاع التطوير لتقدير انتشار ممارسات Vibe Coding. ويجب التأكيد على أن التركيز ينصب على العلاقات الإحصائية والاتجاهات الهيكلية، وليس على إصدار أحكام سببية فردية.

تعريف Vibe Coding

2.1 التعريف المفاهيمي لـ Vibe Coding

مع الانتشار الواسع للنماذج اللغوية الضخمة في هندسة البرمجيات، نشأت ممارسة تطوير جديدة تعتمد على توليد الشيفرة من اللغة الطبيعية. رغم أن "Vibe Coding" لم تكن مصطلحًا أكاديميًا دقيقًا في الأصل، إلا أن ما تظهره من خصائص في الممارسة الهندسية يمثل تحولًا نموذجيًا بارزًا في البرمجة.

وتعرّف الورقة Vibe Coding بأنها:

ممارسة برمجية تعتمد فيها نية اللغة الطبيعية كمدخل أساسي، وتقوم أنظمة الذكاء الاصطناعي تلقائيًا بإنشاء هياكل برمجية على مستوى النظام، ويُستخدم التكرار السريع القائم على التجربة والخطأ مع قابلية الاستخدام الوظيفية كمعيار رئيسي للتحقق.

في هذا النموذج، لم يعد البناء التدريجي والاستدلال الرسمي والفهم الكامل لمنطق الشيفرة متطلبات أساسية للمطورين. بل يتم الاقتراب من الوظيفة المستهدفة عبر دورة تكرارية "توليد–تشغيل–تعديل". ويُحكم على صحة الشيفرة بناءً على توافق سلوكها أثناء التشغيل مع التوقعات، وليس عبر التحقق المنهجي من تفاصيل التنفيذ أو ظروف الحدود أو مسارات التنفيذ الاستثنائية.

2.2 التمييز بين Vibe Coding ونماذج البرمجة الأخرى ذات الصلة

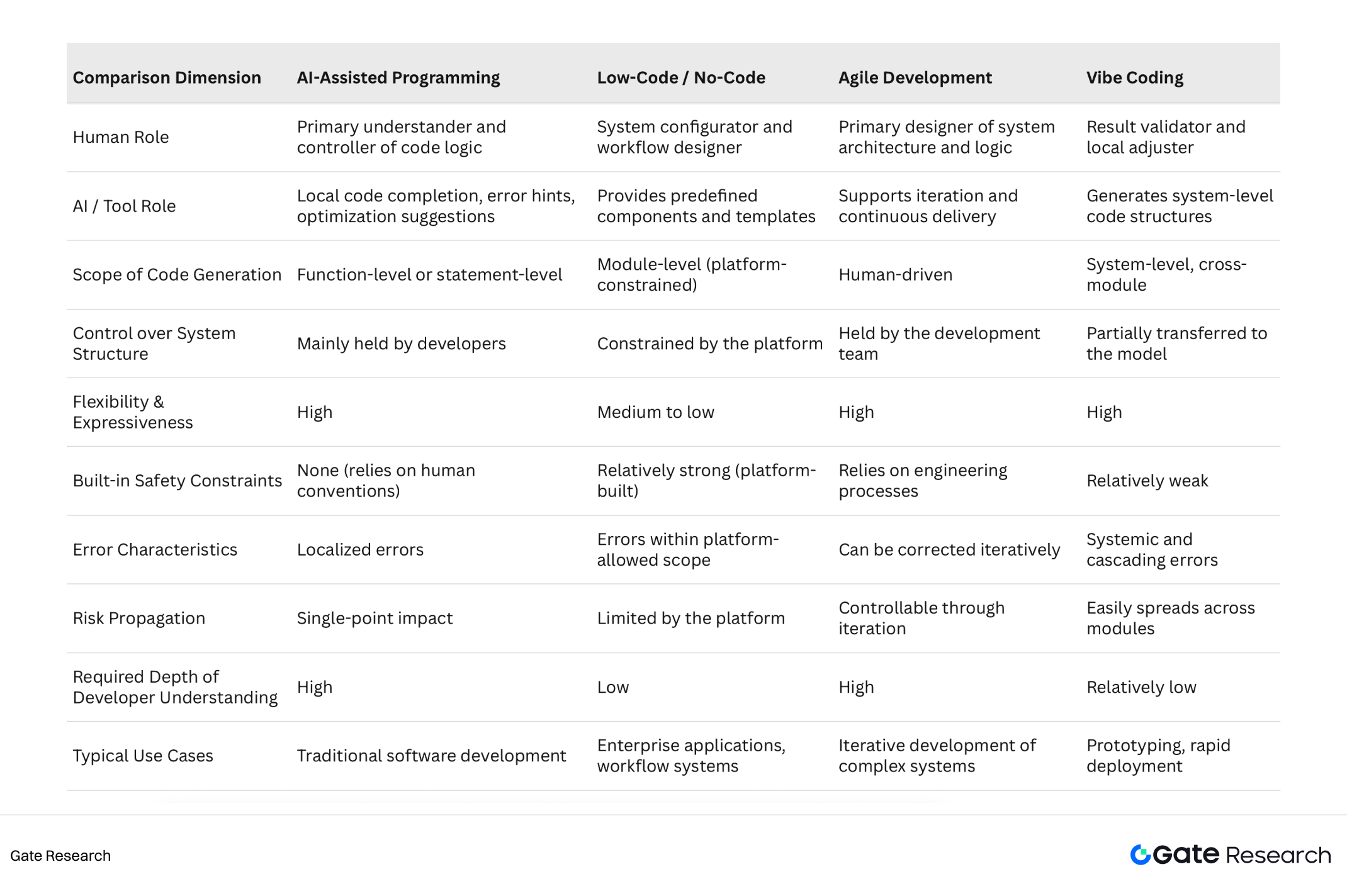

لتجنب الخلط المفاهيمي، من الضروري التمييز بين Vibe Coding والنماذج البرمجية القائمة الأخرى.

2.2.1 التمييز عن البرمجة المدعومة بالذكاء الاصطناعي

تفترض الدراسات حول البرمجة المدعومة بالذكاء الاصطناعي عادة أن المطورين هم الفاهمون والمتحكمون الرئيسيون في منطق الشيفرة، بينما تلعب أنظمة الذكاء الاصطناعي دورًا مساعدًا في إكمال الشيفرة أو كشف الأخطاء أو تحسين التنفيذ. في هذا النموذج، تظل بنية النظام والمنطق الأساسي من تصميم المطورين البشريين وحوكمتهم.

أما في Vibe Coding، فتشارك أنظمة الذكاء الاصطناعي مباشرة في توليد هياكل الشيفرة على مستوى النظام، ويتزايد دور المطورين كمراجعين ومصححين. يؤدي هذا الاختلاف إلى توزيع مخاطر مختلف جذريًا: فالأخطاء في البرمجة المدعومة بالذكاء الاصطناعي غالبًا ما تكون محلية، بينما الأخطاء في Vibe Coding تكون نظامية ومتسلسلة.

2.2.2 التمييز عن تطوير البرمجيات منخفض/عديم الشيفرة

تقلل منصات البرمجة منخفضة أو عديمة الشيفرة من عتبة البرمجة عبر المكونات الرسومية والقوالب المسبقة وبيئات التطوير المقيدة. وتُضمن أمانها وامتثالها جزئيًا عبر آليات مدمجة في المنصة، لكن غالبًا يكون ذلك على حساب المرونة وقابلية التوسع.

لا تعتمد Vibe Coding على قوالب ثابتة أو منصات مغلقة، بل تستفيد من قدرات التعميم لدى النماذج اللغوية الضخمة لتوليد هياكل شيفرة مرنة للغاية. وتمنحها هذه الخاصية قدرة تعبيرية أكبر بكثير من منصات البرمجة منخفضة الشيفرة، لكنها تفتقر إلى القيود الأمنية والانضباط الهندسي المدمج في تلك المنصات.

2.2.3 التمييز عن التطوير الرشيق (Agile)

يركز التطوير الرشيق على التكرار والتغذية الراجعة والتسليم المستمر، ويفترض أن لدى الفريق فهمًا واضحًا لبنية النظام والمنطق الأساسي. بينما تذهب Vibe Coding خطوة أبعد بنقل جزء من العبء الإدراكي إلى أنظمة توليد الشيفرة المؤتمتة، ما يجعل سرعة التكرار غير مرتبطة مباشرة بقدرة البشر على فهم تعقيد النظام.

لذا، لا ينبغي اعتبار Vibe Coding امتدادًا بسيطًا للمنهجيات الرشيقة، بل هي ممارسة تطويرية تعيد تشكيل البنية الإدراكية لهندسة البرمجيات.

2.3 الخصائص الهندسية وهيكل المخاطر في تطوير البلوكشين

تختلف أنظمة البلوكشين، وخاصة التطبيقات اللامركزية القائمة على العقود الذكية، جوهريًا عن الأنظمة البرمجية التقليدية في خصائصها الهندسية.

أولًا، بمجرد نشر شيفرة العقد الذكي على شبكة البلوكشين، غالبًا ما يكون من الصعب أو حتى من المستحيل تعديلها أو التراجع عنها. أي عيب قد يستمر طويلًا ويظل معرضًا لبيئة عدائية.

ثانيًا، غالبًا ما تتحكم شيفرة البلوكشين بأصول رقمية ذات قيمة اقتصادية حقيقية. لذا، فإن الثغرات الأمنية ليست مجرد أخطاء وظيفية، بل يمكن استغلالها لتحقيق مكاسب مالية. وتظهر الدراسات أن العيوب المنطقية وسوء تكوين الصلاحيات وأخطاء إدارة الحالة في العقود الذكية هي الأسباب الرئيسية للحوادث الأمنية الكبرى. كما تعمل أنظمة البلوكشين في بيئات عدائية: حيث يمكن للمهاجمين مراقبة الحالات باستمرار ونسخ استراتيجيات الهجوم بسرعة وتنفيذها تلقائيًا، مما يجعل الفترة المبكرة بعد النشر فترة تركّز مرتفعة للمخاطر.

تشكل هذه الخصائص بيئة هندسية شديدة الحساسية لجودة الشيفرة والأمان، حيث يمكن لأي نموذج تطوير يقلل من عمق الفهم أو صرامة التحقق أن يفاقم المخاطر النظامية.

2.4 مراجعة الأدبيات ذات الصلة

تشير الدراسات الحالية إلى أن أدوات البرمجة المدعومة بالذكاء الاصطناعي يمكن أن تحسن سرعة توليد الشيفرة، ووقت إنجاز المهام، ورضا المطورين بشكل ملحوظ. وتوفر هذه النتائج دعمًا نظريًا لمزايا الكفاءة التي تحققها Vibe Coding. إلا أن معظم هذه الدراسات تركز على مهام التطوير قصيرة الأجل أو بيئات تجريبية محكومة، ويُعطى اهتمام أقل لتأثيرات القابلية للصيانة والأمان على المدى الطويل في الأنظمة المعقدة.

تركز أبحاث أمان البلوكشين على تصنيف الثغرات وتحليل أنماط الهجمات وتصميم آليات الدفاع، مما شكّل إطارًا نظريًا ناضجًا لأمان العقود الذكية. لكن الأدبيات الحالية نادرًا ما تدرس كيف تؤثر نماذج التطوير نفسها على توزيع الثغرات وبنية المخاطر، وتفتقر إلى دراسات تجريبية حول ممارسات التطوير المدفوعة بالذكاء الاصطناعي.

وباختصار، تظهر الأبحاث الحالية عدة فجوات رئيسية:

- غياب تصور منهجي لـ Vibe Coding كنموذج برمجة ناشئ؛

- غياب التحليل التجريبي الموجه لسيناريوهات البلوكشين عالية المخاطر؛

- غياب إطار كمي موحد يأخذ في الاعتبار كفاءة التطوير ومخاطر الأمان معًا.

تهدف الورقة إلى سد هذه الفجوات عبر تحليل بيانات متعدد المصادر لدراسة العلاقة الهيكلية بين مكاسب الكفاءة ومخاطر الأمان المرتبطة بـ Vibe Coding في تطوير البلوكشين، وتقديم أدلة تجريبية للممارسات الهندسية وآليات الحوكمة ذات الصلة.

منهجية البحث

3.1 تصميم البحث

تعتمد الورقة منهجية بحث كمية لتحليل تأثير Vibe Coding على كفاءة تطوير البلوكشين ومخاطر الأمان المرتبطة به بشكل منهجي. ونظرًا لأن Vibe Coding كممارسة تطويرية لا يمكن رصدها مباشرة، تبني الدراسة مجموعة من المتغيرات الكمية التقريبية لتمثيل خصائصها وتدرس العلاقات الإحصائية بينها وبين مؤشرات المخاطر الأمنية.

ويتبع التصميم البحثي الخطوات التالية:

- بناء مؤشرات كمية تعكس كفاءة تطوير البلوكشين وخصائص توليد الشيفرة؛

- بناء عينة على مستوى المشروع–العقد استنادًا إلى بيانات متعددة المصادر؛

- استخدام الإحصاءات الوصفية والتحليل المقارن لفحص الاتجاهات العامة؛

- تطبيق تحليل الارتباط لاختبار العلاقة الهيكلية بين كفاءة التطوير ومخاطر الأمان.

تركز الورقة على العلاقات الإحصائية والاتجاهات النظامية وليس على إصدار أحكام سببية حول أدوات أو آليات بعينها.

3.2 مصادر البيانات

3.2.1 بيانات الحوادث الأمنية في البلوكشين

تُستخدم بيانات الحوادث الأمنية لقياس المخاطر الأمنية الملحوظة في أنظمة البلوكشين، وتشمل توقيت هجمات العقود الذكية، وأنواع الهجمات، وحجم الخسائر الاقتصادية.

وتشمل مجموعة البيانات الحقول التالية:

- تاريخ وقوع الهجوم

- معرف المشروع أو العقد

- تصنيف الثغرة

- قيمة الخسارة المالية

3.2.2 بيانات المستودعات مفتوحة المصدر

تختار الدراسة مشاريع بلوكشين ذات مستودعات شيفرة عامة وتجمع شيفرة العقود الذكية وسجلات الالتزام الخاصة بها. وتُستخدم هذه البيانات لوصف إيقاع التطوير وخصائص بنية الشيفرة وآثار التوليد التلقائي المحتملة.

تشمل الأبعاد المجمعة:

- عدد الأسطر البرمجية (LOC)

- التعقيد الدوري للشيفرة

- تشابه الشيفرة بين العقود

- أوقات الالتزام وحجمه

وصف البيانات والإحصاءات العينية

4.1 نظرة عامة على مجموعة البيانات

تدمج الورقة مجموعة بيانات من مصادر متعددة موثوقة علنًا، تشمل حوادث أمان البلوكشين، ومستودعات الشيفرة مفتوحة المصدر، وتقارير تدقيق العقود الذكية، ومعلومات تطوير المشاريع على مستوى المشروع. وتعد العقود وحدة التحليل، وتشمل الفترة الزمنية فترة النمو السريع لتطبيقات البلوكشين في السنوات الأخيرة.

في بناء العينة، تتبع الدراسة المبادئ التالية:

- الاحتفاظ فقط بالسجلات التي يمكن تتبعها لمشاريع أو عقود محددة؛

- استبعاد العينات التي تفتقد معلومات رئيسية أو لا يمكن مطابقتها عبر مصادر البيانات المتعددة؛

- تحديد ومعالجة القيم المتطرفة للحد من تأثير الأحداث الشاذة على النتائج الإحصائية.

تُستخلص العينة الأولية من مشاريع بلوكشين عامة ومستودعات الشيفرة الخاصة بها، وتشمل عدة أنواع من التطبيقات مثل التمويل اللامركزي (DeFi)، والرموز غير القابلة للاستبدال (NFTs)، والمنظمات اللامركزية المستقلة (DAOs). وتتكون مجموعة البيانات الأولية من جزأين: سجلات على مستوى المشروع وشيفرة العقود وسجلات الالتزام على مستوى العقد.

4.3 نتائج الإحصاءات الوصفية

4.3.1 الإحصاءات الوصفية لمؤشرات كفاءة التطوير

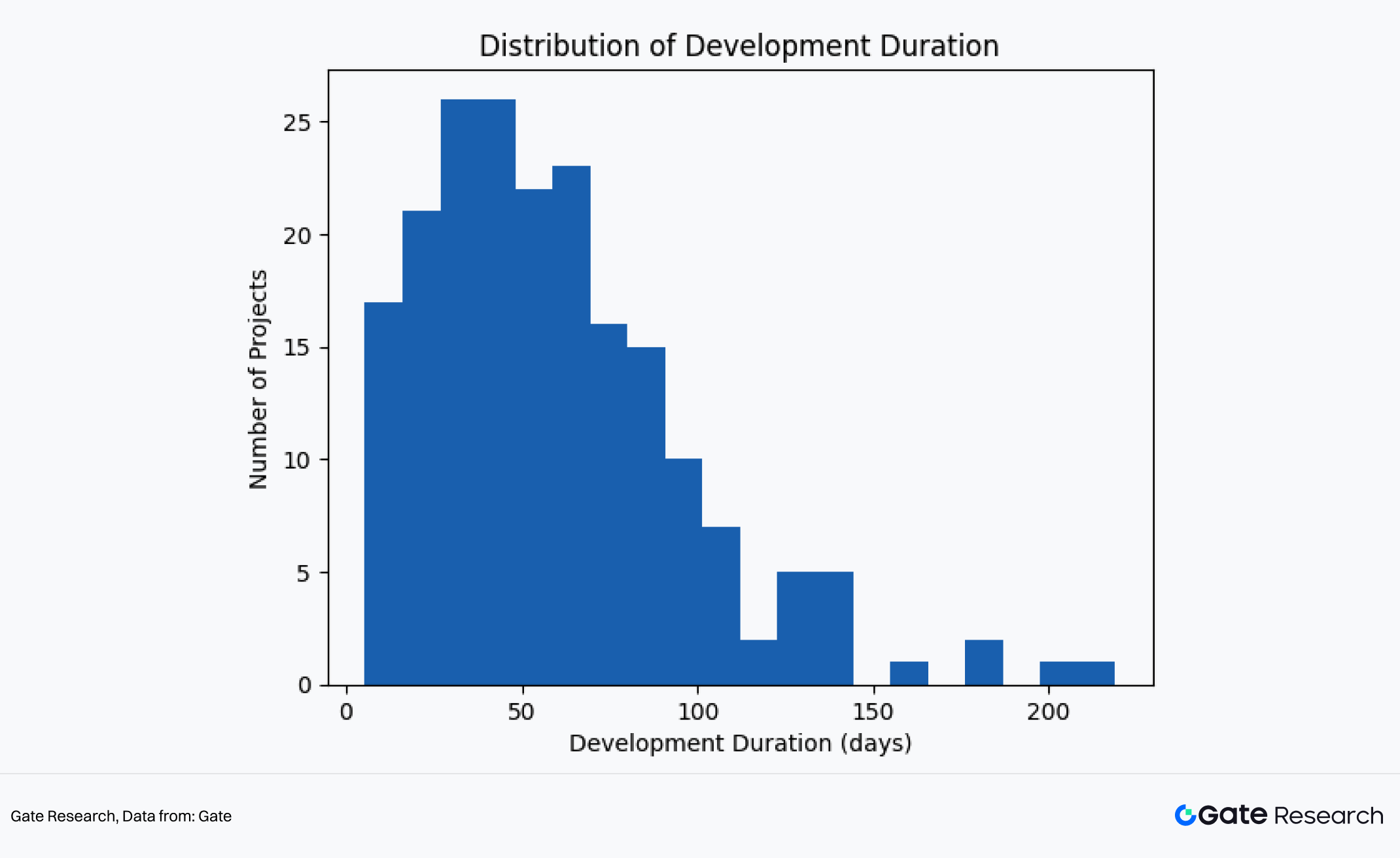

تلخص الجدول أدناه الإحصاءات الوصفية للمتغيرات المتعلقة بكفاءة تطوير المشاريع، مثل طول دورة التطوير، وتكرار الالتزام، ونسبة الالتزامات الكبيرة. تظهر المشاريع تباينًا ملحوظًا في وتيرة التطوير؛ فبعضها ينتقل من أول التزام بالشيفرة إلى النشر على الشبكة الرئيسية في فترة قصيرة جدًا، مما يعكس عمليات تطوير مضغوطة للغاية، بينما تظهر مشاريع أخرى دورات تطوير أطول بكثير وأنماط التزام متباعدة.

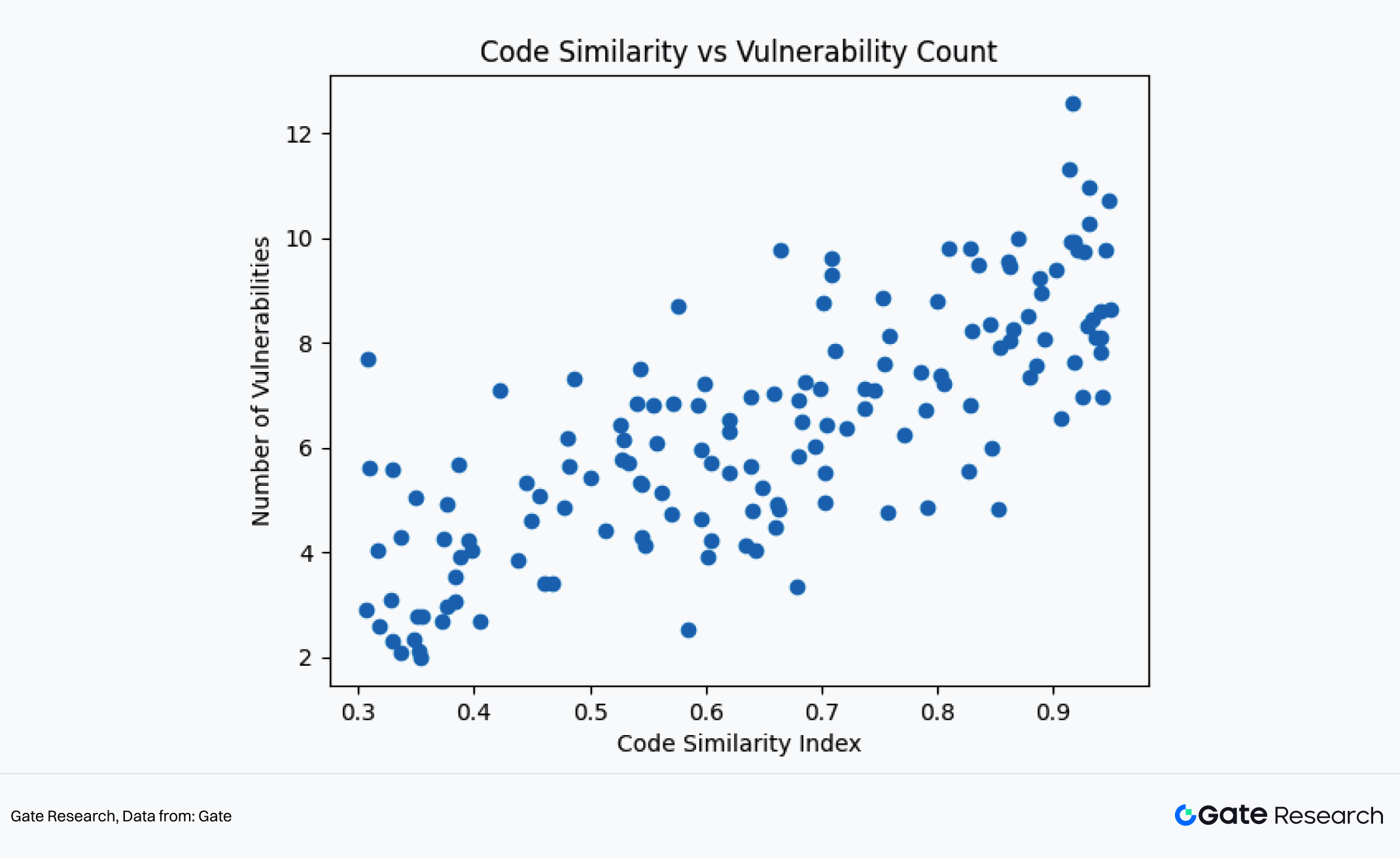

4.3.2 الإحصاءات الوصفية لمؤشرات بنية الشيفرة

يعرض الجدول أدناه الخصائص الإحصائية لمؤشرات بنية شيفرة العقود الذكية، مثل عدد الأسطر البرمجية، والتعقيد الدوري، وتشابه الشيفرة، ونسبة الشيفرة المكررة. تظهر النتائج اختلافات كبيرة في تعقيد الشيفرة والتشابه البنيوي بين المشاريع. بعض العينات تظهر هياكل عقود متشابهة للغاية ونسب مرتفعة من الشيفرة المكررة، خاصة في المشاريع متعددة العقود.

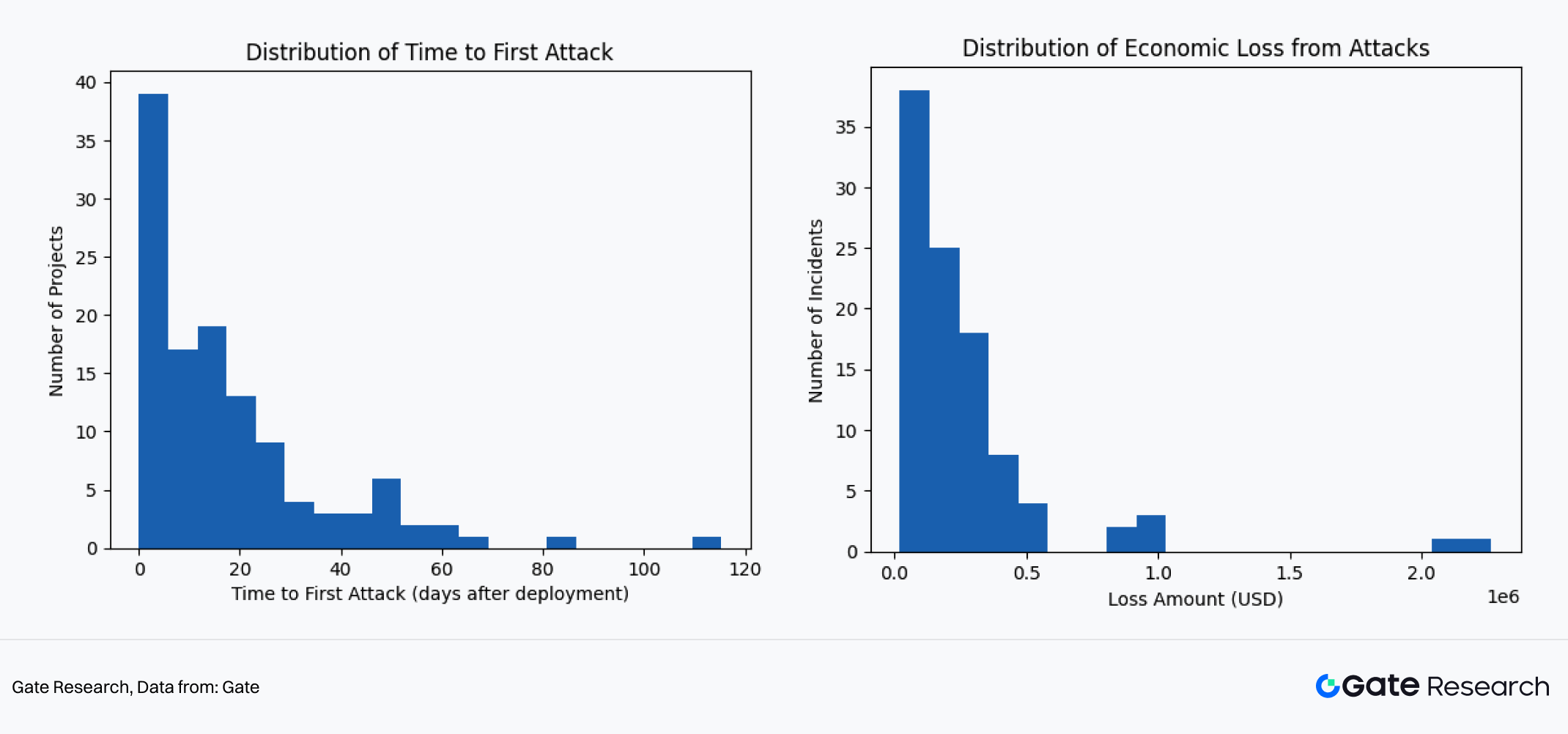

4.3.3 الإحصاءات الوصفية لمؤشرات مخاطر الأمان

تلخص الجدول أدناه الإحصاءات الوصفية للمتغيرات المرتبطة بمخاطر الأمان، مثل معدل وقوع الأحداث الأمنية، وحجم الخسائر الاقتصادية، ووقت أول هجوم.

تشير النتائج إلى أن:

- الحوادث الأمنية ليست موزعة بالتساوي عبر العينة؛

- عدد قليل من الهجمات يمثل معظم الخسائر الاقتصادية؛

- معظم الهجمات تحدث خلال فترة قصيرة بعد النشر.

وباختصار، تظهر بيانات العينة تباينًا كبيرًا في كفاءة التطوير وبنية الشيفرة ومخاطر الأمان، ما يوفر أساسًا تجريبيًا لتحليل العلاقة بين خصائص Vibe Coding ومخاطر الأمان.

تشير الإحصاءات في هذا الفصل إلى أن:

- مشاريع البلوكشين تختلف بشكل كبير في وتيرة التطوير؛

- خصائص بنية الشيفرة غير متكافئة بين المشاريع؛

- مخاطر الأمان تظهر أنماط تركّز قوية زمنيًا واقتصاديًا.

استنادًا إلى هذه الملاحظات، يحلل الفصل التالي مكاسب الكفاءة التي تحققها Vibe Coding في تطوير البلوكشين، بينما يركز الفصل السادس على دراسة مخاطرها الأمنية المحتملة.

التحليل التجريبي لكفاءة التطوير

استنادًا إلى مؤشرات وتيرة التطوير وخصائص توليد الشيفرة التي تم بناؤها في الفصل الثالث، يجري هذا القسم تحليلًا تجريبيًا لكفاءة التطوير في مشاريع البلوكشين. تظهر الإحصاءات الوصفية تباينًا كبيرًا في دورات التطوير. فبعض المشاريع تنتقل من أول التزام بالشيفرة إلى النشر على الشبكة الرئيسية بسرعة تفوق متوسط العينة، ما يعكس عمليات تطوير مضغوطة وانتشارًا واسعًا لممارسات التوليد التلقائي للشيفرة والتكرار السريع في بيئة البلوكشين.

ويكشف تحليل أنماط الالتزام أن المشاريع عالية الكفاءة تظهر كثافة التزام أعلى وأحجام التزام فردي أكبر، ما يشير إلى أن توليد الشيفرة يميل إلى الإخراج المركزي والتعديل الشامل بدلًا من البناء التدريجي. وعند الربط مع بيانات حجم الفريق، يتضح أن تقصير دورات التطوير لا يقابله زيادة في عدد الأفراد، ما يدل على أن مكاسب الكفاءة ترتبط غالبًا باستخدام الأدوات وزيادة الأتمتة وليس بتوسيع الفريق.

ومن حيث نوع المشاريع، لا تظهر تحسينات الكفاءة بالتساوي عبر جميع فئات تطبيقات البلوكشين. فالمشاريع ذات البنية الوظيفية الموحدة والمنطق التجاري الواضح تعتمد عمليات تطوير مضغوطة، بينما تميل المشاريع التي تعتمد على الأمان والموثوقية إلى وتيرة تطوير أكثر حذرًا. ما يشير إلى أن ممارسات التطوير عالية الكفاءة تعتمد على السياق ونوع المشروع.

بصورة عامة، تشير النتائج إلى أن ممارسات Vibe Coding قادرة على تحسين كفاءة تطوير مشاريع البلوكشين بشكل ملحوظ، كما يتجلى في دورات تطوير أقصر وإنتاجية أعلى لكل وحدة عمل. إلا أن هذه المكاسب لا تعني بالضرورة تحسنًا شاملًا في جودة النظام، وتبقى آثارها على الأمان بحاجة لدراسة أعمق، وهو محور الفصل التالي.

التحليل التجريبي لمخاطر الأمان

استنادًا إلى نتائج كفاءة التطوير، يبحث هذا القسم ما إذا كانت ممارسات Vibe Coding تزيد من المخاطر الأمنية في مشاريع البلوكشين. وتستخدم الورقة حدوث الحوادث الأمنية وعدد الثغرات وحجم الخسائر الاقتصادية كمؤشرات للمخاطر، ويتم تحليل علاقتها مع وتيرة التطوير وبنية الشيفرة.

أولًا، تظهر النتائج أن المشاريع ذات دورات التطوير الأقصر أكثر عرضة للحوادث الأمنية، خاصة في المراحل المبكرة بعد النشر. ما يشير إلى أن النشر السريع لا يؤخر الهجمات، بل قد يقلل من الوقت المتاح لاكتشاف واستغلال الثغرات.

ثانيًا، ترتبط خصائص بنية الشيفرة بعدد الثغرات، فالعقود ذات تشابه الشيفرة الأعلى ونسبة الشيفرة المكررة الأكبر تميل لعدد أكبر من الثغرات. ما يدل على أن الشيفرة الموحدة والقوالب، رغم أنها تحسن الكفاءة، قد تضخم انتشار العيوب النظامية.

علاوة على ذلك، ترتبط مؤشرات كفاءة التطوير بحجم الخسائر الاقتصادية الناتجة عن الحوادث الأمنية. وعلى الرغم من أن ليس كل المشاريع عالية الكفاءة تتعرض لهجمات، إلا أنه عند وقوع حادث، تكون الخسائر أكبر وأكثر تركّزًا. ويجعل هذا النمط "قليل الحدوث، كبير الخسائر" من الكلفة الأمنية للتطوير المدفوع بالكفاءة أكثر وضوحًا في بيئة البلوكشين.

وباختصار، تشير النتائج إلى أن تحسن الكفاءة ومخاطر الأمان ليسا مستقلين، بل يظهران مقايضة هيكلية واضحة. فممارسات Vibe Coding تقلل وقت التطوير وتكاليف العمالة، لكنها تضخم التعرض للمخاطر الأمنية في أنظمة البلوكشين غير القابلة للعكس والمرتبطة بالأصول. ما يدعم فرضية الورقة المركزية: ما يعد علاجًا للكفاءة قد يكون أيضًا سمًا للأمان.

الخلاصة

تركز الورقة على Vibe Coding كنموذج تطوير ناشئ، وتحلل مكاسب الكفاءة ومخاطر الأمان في تطوير تطبيقات البلوكشين باستخدام بيانات تجريبية متعددة المصادر. وتُظهر النتائج أن Vibe Coding لها تأثير مزدوج في بيئة البلوكشين: فهي تقصر دورات التطوير وتقلل المدخلات العمالية لكل وحدة إنتاج، ما يعزز الكفاءة، لكنها ترتبط بمخاطر أمنية أعلى.

تجريبيًا، تكون المشاريع ذات دورات التطوير القصيرة أكثر عرضة للحوادث الأمنية في المراحل المبكرة بعد النشر، وتميل العقود ذات الشيفرة المتشابهة والقوالب لعدد أكبر من الثغرات. ما يشير إلى أن التوليد التلقائي للشيفرة والتكرار السريع يضعف فهم المطورين لمنطق النظام ويضخم انتشار العيوب النظامية. وفي بيئة البلوكشين غير القابلة للعكس والمرتبطة بالأصول، تتفاقم هذه المخاطر.

وتظهر التحليلات أن المشاريع عالية الكفاءة لا تتعرض بالضرورة لهجمات أكثر، لكن عند وقوع هجوم تكون الخسائر أكبر وأكثر تركّزًا، ما يكشف عن نمط "قليل الحدوث، كبير الخسائر". وتبرز حساسية مكاسب الكفاءة للمخاطر في أنظمة البلوكشين.

بناءً على ذلك، ترى الورقة أن Vibe Coding ليست تقدمًا تقنيًا أو تراجعًا هندسيًا بحتًا، بل نموذج يعيد تشكيل توزيع المخاطر. وفي بيئة البلوكشين، تظهر الكفاءة وأمان النظام مقايضة هيكلية واضحة. لذا، يمكن اعتبار Vibe Coding "علاجًا للكفاءة" لتخفيف حواجز تطوير البلوكشين، وإذا تُركت دون ضوابط، "سمًا كامنًا" يهدد الأمان.

وتوصي الورقة عمليًا بأن تكون Vibe Coding في الأنظمة عالية المخاطر مخصصة للنمذجة الأولية، والمنطق غير الأساسي، والتطوير التجريبي، وليس للمنطق الأساسي للعقود التي تدير أصولًا عالية القيمة. ويجب أن تقترن مكاسب الكفاءة بتدقيقات أمنية أكثر صرامة، والتحقق الرسمي، وآليات اختبار قوية. وعلى المستوى المؤسسي، ينبغي تحديد حدود المسؤولية عن الشيفرة المولدة بالذكاء الاصطناعي بوضوح، وتحويل دور المطورين إلى "حاملي مخاطر النظام" لتجنب تمييع المساءلة.

وتعترف الدراسة بوجود بعض القيود، منها أن Vibe Coding لا يمكن رصدها مباشرة، ما قد يؤدي إلى تحيز في القياس، وأن النتائج تعكس علاقات إحصائية لا سببية. ويمكن للأبحاث المستقبلية استخدام استبيانات المطورين، والتصاميم التجريبية، وأدوات التحليل الأمني المؤتمتة لتوصيف أدق لآليات المخاطر في النماذج المدفوعة بالذكاء الاصطناعي.

وتخلص الدراسة إلى أن المسألة الجوهرية في بيئة البلوكشين التقنية ليست في استخدام Vibe Coding من عدمه، بل في مدى القدرة على ضبط وإدارة المخاطر مع السعي لتحقيق الكفاءة.

المراجع

- Google، https://cloud.google.com/discover/what-is-vibe-coding?hl=zh-CN

- Apifox، https://apifox.com/apiskills/what-is-vibe-coding/

- Ey، https://www.ey.com/en_cz/services/cybersecurity/solidity-smart-contract-security-review

- Audita، https://audita.io/blog-articles/vibe-coding-smart-contracts-vibe-coding-in-crypto

- Meduim، https://medium.com/thecapital/the-vibe-coding-renaissance-why-crypto-is-the-only-monetisation-model-that-fits-eb57fa57b738

- Blockchain council، https://www.blockchain-council.org/ai/end-of-vibe-coding/

- Tradingview، https://www.tradingview.com/news/cointelegraph:3c30759c9094b:0-ai-vibe-coding-what-it-is-why-it-s-risky-and-how-to-stay-safe/

Gate Research هي منصة بحثية متخصصة في البلوكشين والعملات الرقمية تقدم محتوى معمقًا للقراء، يشمل التحليل الفني، ورؤى السوق، والبحوث الصناعية، وتوقعات الاتجاهات، وتحليل السياسات الاقتصادية الكلية.

تنويه

الاستثمار في أسواق العملات الرقمية ينطوي على مخاطر عالية. يجب على المستخدمين إجراء أبحاثهم الخاصة وفهم طبيعة الأصول والمنتجات بشكل كامل قبل اتخاذ أي قرارات استثمارية. Gate غير مسؤولة عن أي خسائر أو أضرار ناتجة عن تلك القرارات.

المقالات ذات الصلة

كيف تعمل بحوثك الخاصة (Dyor)؟

ما المقصود بالتحليل الأساسي؟

ما هو سولانا?

كل ما تريد معرفته عن Blockchain

دليل المبتدئين للتداول