Les produits et outils de développement de Zama : comment les développeurs conçoivent des applications de calcul confidentiel

À mesure que les exigences en matière de protection de la vie privée et de conformité des données augmentent, les blockchains traditionnelles se révèlent limitées dans certains contextes en raison de leur transparence. Dans ce cadre, Zama propose une infrastructure pour les applications Web3 et l’informatique confidentielle grâce à la technologie Fully Homomorphic Encryption (FHE), permettant aux développeurs d’effectuer des calculs sans divulguer les données en clair. Cette avancée est cruciale pour les secteurs sensibles tels que la finance, la vérification d’identité et la gouvernance. L’équipe Zama poursuit l’amélioration de son portefeuille de produits et d’outils pour développeurs, et collabore avec des partenaires industriels pour faire progresser l’écosystème de l’informatique confidentielle.

Outils fondamentaux proposés par Zama aux développeurs

Les outils essentiels proposés par Zama sont centrés sur l’informatique confidentielle et la technologie FHE, permettant aux développeurs de créer des applications capables d’exécuter des logiques sur des données chiffrées.

| Nom de l’outil | Type d’outil | Fonction principale | Principaux cas d’usage |

|---|---|---|---|

| TFHE-rs | Bibliothèque de chiffrement FHE bas niveau | Fournit les algorithmes et opérations cryptographiques fondamentaux de Fully Homomorphic Encryption (FHE), permettant le calcul sur des données chiffrées | Implémentation technique de l’informatique confidentielle, construction de logique chiffrée |

| Concrete | Framework généraliste de calcul FHE | Fournit des interfaces de calcul simplifiées reposant sur FHE, facilitant le processus de développement | Applications générales d’informatique confidentielle |

| Concrete ML | Bibliothèque de machine learning confidentielle | Prend en charge l’inférence et certains calculs de machine learning sur des données chiffrées | IA confidentielle, analyse de données chiffrées |

| FHEVM | Environnement d’exécution confidentiel pour smart contracts | Intègre FHE au système EVM, permettant aux smart contracts de traiter des états et logiques chiffrés | DeFi confidentielle, smart contracts privés |

| FHE Coprocessor | Coprocesseur hors chaîne | Prend en charge les calculs FHE intensifs et interagit de façon sécurisée avec la blockchain | Optimisation des performances de l’informatique confidentielle |

| Zama Confidential Blockchain Protocol | Protocole blockchain confidentiel | Propose une conception de protocole complète pour créer des blockchains confidentielles et des couches d’exécution privées | Infrastructure multi-chaînes d’informatique confidentielle |

| SDKs open source et chaîne d’outils | Ensemble d’outils de développement | Fournit des bindings de langages, des exemples de code, des modèles de contrats et une documentation de développement | Intégration rapide des capacités d’informatique confidentielle |

Cette boîte à outils offre aux développeurs une stack technologique complète, du chiffrement sous-jacent à l’exécution confidentielle sur la blockchain.

Aperçu des frameworks open source et SDKs Zama

La plupart des composants Zama sont publiés en open source sur GitHub, afin de faciliter l’accès à l’informatique confidentielle et d’encourager la participation de la communauté des développeurs. Son écosystème open source comprend principalement :

- Bibliothèques FHE et bindings de langages : Les développeurs peuvent exploiter plusieurs langages, tels que Rust et C++, pour utiliser TFHE-rs et les bibliothèques Concrete afin d’implémenter des calculs chiffrés dans leurs applications.

- SDK FHEVM : Permet le déploiement de smart contracts confidentiels sur des chaînes compatibles EVM, tout en prenant en charge de nouvelles chaînes et extensions.

- Standards et modèles de contrats : Les standards de tokens confidentiels et modèles de contrats, développés avec des partenaires comme OpenZeppelin, facilitent l’intégration rapide des fonctionnalités de confidentialité.

En ouvrant les SDKs et standards de contrats, Zama aide les développeurs à réduire les coûts d’apprentissage et facilite l’adoption de l’informatique confidentielle.

Intégration des capacités d’informatique confidentielle dans les applications

Pour intégrer les capacités d’informatique confidentielle de Zama dans leurs applications, les développeurs peuvent suivre les étapes suivantes :

- Sélectionner les bibliothèques et versions FHE adaptées : Choisir les bibliothèques comme TFHE-rs ou Concrete ML selon les besoins métier, et se familiariser avec leurs API.

- Introduire le SDK Zama dans l’environnement de développement : Pour les smart contracts basés sur EVM, la logique chiffrée peut être intégrée dans les contrats Solidity via le SDK FHEVM.

- Configurer les coprocesseurs et services de nœud : Lors de l’utilisation du Zama Confidential Blockchain Protocol, il convient de configurer les services de coprocesseur et d’interagir avec la chaîne principale.

- Effectuer des tests de logique confidentielle : Tester la logique de calcul confidentiel sur un testnet afin de vérifier que les données chiffrées ne révèlent pas d’informations en clair lors de l’exécution.

- Déployer et surveiller : Déployer sur le mainnet ou des blockchains privées et surveiller les performances opérationnelles, tout en optimisant avec les outils et standards communautaires.

Ces étapes offrent aux développeurs une démarche concrète pour passer progressivement de la construction bas niveau au déploiement sur la blockchain.

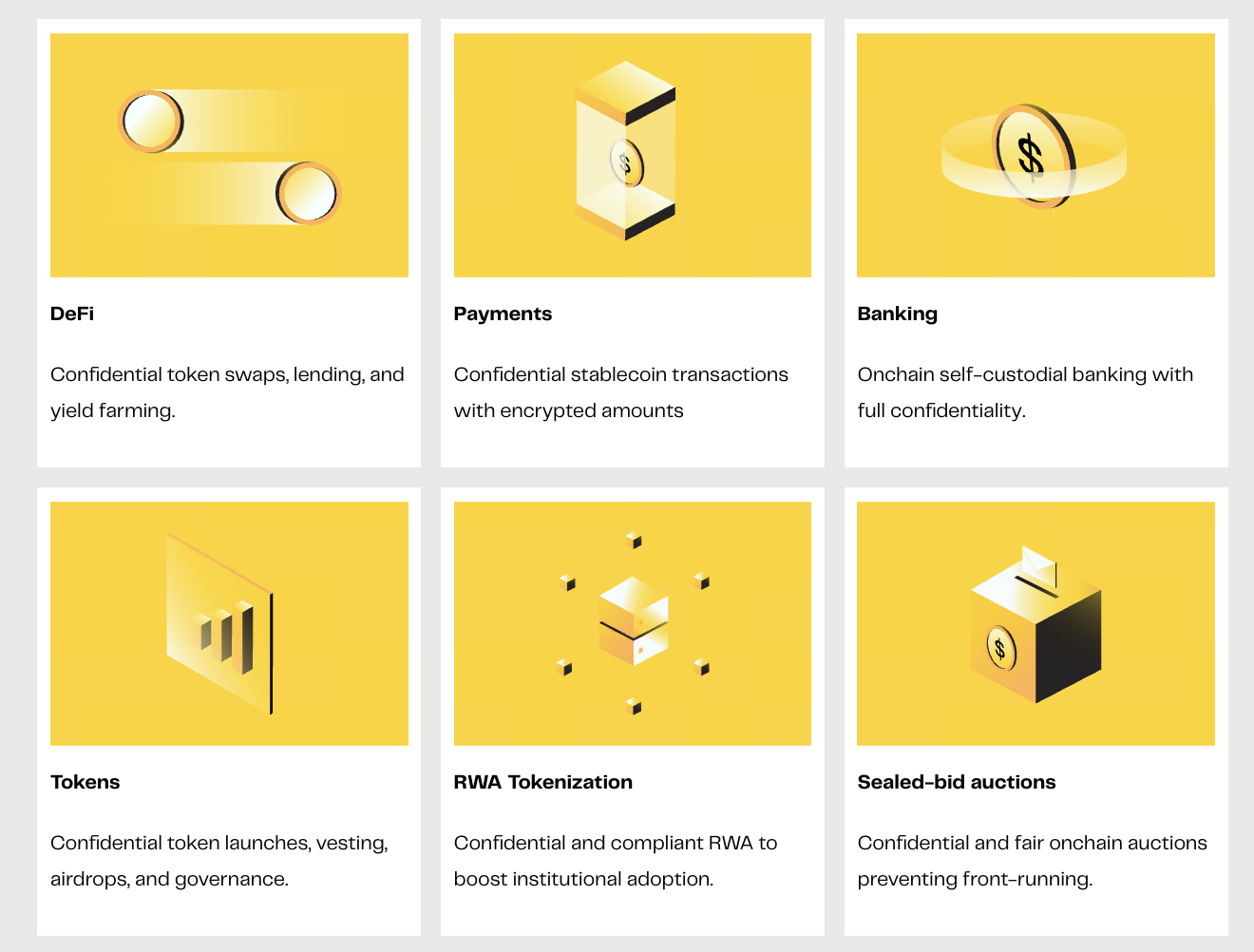

Types d’applications réalisables avec Zama

Source de l’image : Zama

Grâce aux outils et technologies de Zama, les développeurs peuvent concevoir de nombreuses applications nécessitant une protection de la vie privée, notamment :

- Paiements confidentiels et services financiers axés sur la confidentialité : Systèmes de paiement prenant en charge des soldes et montants de transactions chiffrés, intégrant des logiques de conformité.

- Tokens privés et AMMs confidentiels : Conception d’actifs confidentiels et de market makers automatisés (AMMs) traitant les données de transaction sous forme chiffrée.

- Systèmes d’identité et de gouvernance : Mise en œuvre de vérification d’identité confidentielle et de modules de gouvernance par vote privé sans divulguer d’informations sensibles.

- Marchés de données et plateformes OTC : Création de marchés de données chiffrées ou de plateformes de trading OTC préservant la confidentialité des données utilisateur.

Ces catégories d’applications illustrent le potentiel de la technologie d’informatique confidentielle dans les secteurs financiers et sensibles aux données.

Comment Zama abaisse la barrière d’accès à l’informatique confidentielle

Zama vise à rendre l’informatique confidentielle plus accessible aux développeurs, principalement à travers les axes suivants :

- Compatibilité EVM : Grâce à la compatibilité FHEVM avec les EVM existants, les développeurs maîtrisant Solidity n’ont pas besoin d’apprendre de nouveaux langages, contrairement à d’autres frameworks confidentiels.

- SDKs et modèles open source : Mise à disposition de ressources open source et de modèles de contrats pour accélérer les workflows de développement.

- Support communautaire et écosystème : Accompagnement des développeurs via des testnets, tutoriels et projets d’exemple pour faciliter la prise en main.

Ces mesures réduisent significativement la complexité d’utilisation de technologies cryptographiques avancées telles que FHE.

Modalités de participation des développeurs à l’écosystème Zama

Les développeurs peuvent s’impliquer dans l’écosystème Zama de plusieurs façons :

- Contribuer au code open source : Participer au développement et à la maintenance des bibliothèques et SDKs Zama.

- Participer aux testnets et activités écosystémiques : Déployer des applications sur les testnets et recueillir des retours pour améliorer les outils.

- Rejoindre les programmes développeurs : Prendre part à des initiatives officielles ou communautaires telles que des hackathons et concours de projets.

- Créer des projets d’exemple et tutoriels : Partager des cas d’usage d’applications confidentielles et enrichir les ressources d’apprentissage de la communauté.

La diversité des formes de participation favorise le dynamisme de l’écosystème.

Écosystème de développement actuel et avancées communautaires

La communauté et l’écosystème Zama affichent déjà une dynamique notable :

- Les utilisateurs des testnets donnent des retours positifs et les développeurs peuvent expérimenter sans difficulté les fonctionnalités d’informatique confidentielle.

- De nombreuses applications basées sur FHE émergent lors de concours de projets développeurs, telles que des AMMs confidentiels et des plateformes OTC.

- Collaboration avec des organismes de standardisation du secteur comme OpenZeppelin pour promouvoir la normalisation des contrats confidentiels.

Ces avancées témoignent de la maturation progressive de l’écosystème.

Axes d’évolution futurs pour les outils développeurs Zama

Les axes d’évolution envisageables pour les outils Zama incluent :

- Optimisation des performances et accélération matérielle : Améliorer les performances de calcul FHE, par exemple via l’accélération GPU ou ASIC.

- Support multi-chaînes confidentielles : Extension vers davantage de blockchains publiques et environnements de machines virtuelles, comme Solana.

- Composants SDK plus avancés : Fourniture de composants UI et plugins d’intégration pour simplifier davantage le développement.

- Standardisation et interopérabilité de la confidentialité : Collaboration avec plus d’organismes de standardisation pour promouvoir la compatibilité des contrats confidentiels et protocoles de confidentialité.

Ces orientations continueront d’améliorer l’expérience développeur et la valeur de l’écosystème.

Résumé

En proposant le chiffrement totalement homomorphe, FHEVM, des SDKs et des ressources open source, Zama offre aux développeurs une stack technologique complète pour concevoir des applications d’informatique confidentielle. Les développeurs peuvent exploiter ces outils pour créer des applications confidentielles dans des environnements sensibles tels que la finance, l’identité et la gouvernance. Avec le dynamisme de la communauté, l’élargissement des partenariats et l’évolution des outils, l’écosystème Zama ouvrira de nouvelles perspectives d’innovation pour l’informatique confidentielle.

Articles Connexes

Qu'est-ce que Fartcoin ? Tout ce qu'il faut savoir sur FARTCOIN

Calculateur de bénéfices futurs Crypto : Comment calculer vos gains potentiels

Qu'est-ce que les Options Crypto ?

L'escroquerie Crypto de 50 millions de dollars dont personne ne parle

Qu'est-ce que le réseau Oasis (ROSE)?