Global Ledger: El lavado de dinero con criptomonedas tarda solo 2 segundos, los hackers transfieren el 76% de los fondos ilícitos antes de que se descubra

Los hackers de criptomonedas ahora pueden transferir fondos robados en tan solo 2 segundos después de comenzar el ataque, y en la mayoría de los casos, lo hacen antes de que la víctima revele la filtración de datos. El análisis de Global Ledger concluye claramente que en 2025, de 255 incidentes de hacking en criptomonedas, el 76% de los fondos ya habían sido transferidos antes de la divulgación pública, y en la segunda mitad del año esta proporción aumentó al 84.6%.

Revolución en la velocidad de transferencia: 76% de fondos transferidos antes de la divulgación

(Fuente: Global Ledger)

Esta velocidad es impactante. Según informes de Global Ledger, en el 76% de los incidentes de hacking, los fondos ya habían sido transferidos antes de que la información se hiciera pública, y en la segunda mitad del año esta cifra subió a 84.6%. Esto significa que los atacantes actúan mucho antes de que los exchanges, las empresas de análisis o las autoridades puedan coordinar una respuesta.

Esta estrategia de “robar antes de que se revele” es sumamente sofisticada. Cuando el incidente aún no es público, las direcciones hackeadas no están marcadas, y los exchanges ni las empresas de análisis blockchain desconocen que esas direcciones contienen fondos ilícitos. En ese momento, transferir fondos puede hacerse sin obstáculos, sin activar alertas ni congelamientos. Una vez que el incidente se hace público, esas direcciones se listan rápidamente en listas negras, dificultando futuras transferencias.

El aumento del 76% al 84.6% en la velocidad de transferencia indica que los hackers están acelerando aún más. Esta evolución puede deberse a mejoras en scripts automatizados (que activan transferencias inmediatamente tras el éxito del hackeo), a cálculos precisos del tiempo de reacción de las víctimas, y a la madurez de herramientas como puentes entre cadenas, que facilitan las transferencias. Para las víctimas, esto significa que la ventana de tiempo entre “descubrir el robo” y “los fondos ya se han transferido” se acerca a cero, dejando casi sin oportunidad de congelar los activos.

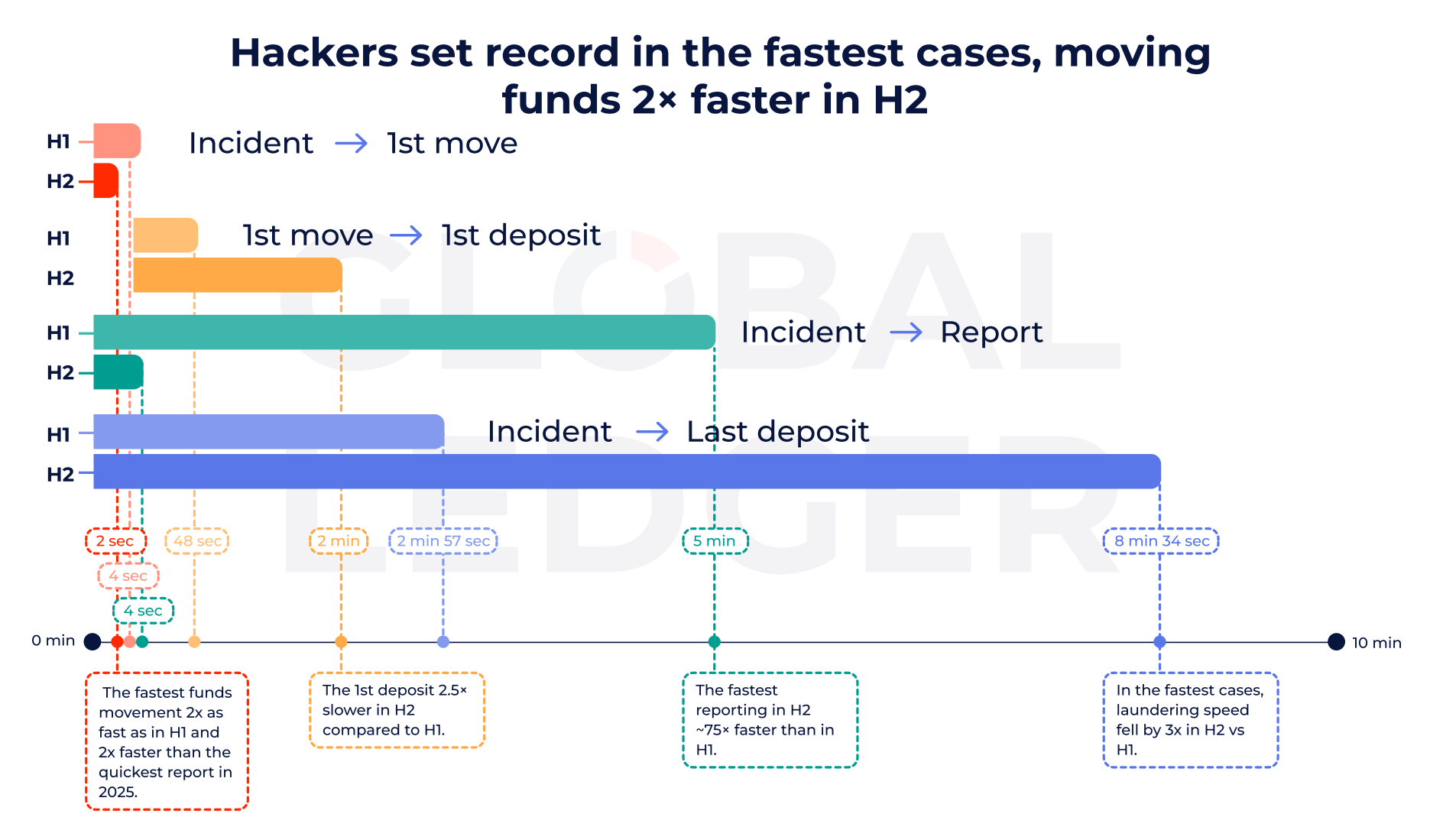

No obstante, la velocidad solo explica una parte del problema. Aunque las transferencias iniciales son casi en tiempo real, el proceso completo de lavado de dinero en criptomonedas requiere más tiempo. En la segunda mitad de 2025, los hackers tardan en promedio aproximadamente 10.6 días en llegar a depósitos finales en exchanges o mezcladores, frente a unos 8 días a principios de año. En resumen, la velocidad en la transferencia rápida es mayor, pero el proceso de lavado es más lento.

Línea de tiempo en el lavado de criptomonedas en dos fases

Primera fase (transferencia): transferencia en menos de 2 segundos desde la dirección víctima, antes de la divulgación

Segunda fase (lavado): en promedio 10.6 días para llegar al depósito final, mediante rutas múltiples para evadir rastreo

Tendencias: transferencia más rápida (84.6% antes de la divulgación), lavado más lento (de 8 a 10.6 días)

Este cambio refleja un aumento en la regulación tras la divulgación. Una vez que el incidente se hace público, los exchanges y las empresas de análisis blockchain marcan esas direcciones y refuerzan la vigilancia. Por ello, los atacantes dividen los fondos en partes más pequeñas y usan rutas múltiples para transferirlos, intentando luego convertirlos en dinero.

Puentes por 20.1 mil millones de dólares y el resurgir de Tornado Cash

(Fuente: Global Ledger)

Los puentes entre cadenas se han convertido en el principal canal en este proceso. Cerca de la mitad de los fondos robados, aproximadamente 20.1 mil millones de dólares, se transfirieron mediante puentes entre cadenas. Esto triplica la cantidad transferida a través de mezcladores o protocolos de privacidad. Solo en el caso del robo a un exchange centralizado (CEX) en 2024, el 94.91% de los fondos robados se movieron a través de estos puentes.

La razón por la que los puentes se han convertido en la principal herramienta de lavado en criptomonedas es su conveniencia y capacidad de ocultamiento. Cuando los hackers transfieren fondos ilícitos en Ethereum a Binance Smart Chain o Polygon mediante puentes, se incrementa mucho la dificultad para rastrear. La diferencia en formatos de direcciones, la separación de exploradores de bloques y la necesidad de coordinación entre diferentes cadenas otorgan a los hackers más tiempo. Además, muchas cadenas menores tienen herramientas de análisis y regulación menos desarrolladas que Ethereum, facilitando que los fondos “desaparezcan” tras la transferencia.

20.1 mil millones representan aproximadamente el 50% del total de 40.4 mil millones de dólares robados en 2025. Esta concentración en un solo canal de lavado es tanto una oportunidad como un desafío para las autoridades. La oportunidad radica en que, si se intensifica la vigilancia en los puentes (por ejemplo, exigiendo KYC en los protocolos de puente o congelando transacciones sospechosas), se podría detener la mitad del lavado de criptomonedas. El desafío es que la mayoría de estos puentes son descentralizados, sin una entidad central que pueda imponer esas medidas.

Al mismo tiempo, el protocolo Tornado Cash vuelve a captar atención. En 2025, se detectó en el 41.57% de los incidentes de hacking. El informe señala que, debido a cambios en las políticas de sanciones, su uso creció significativamente en la segunda mitad del año. Tornado Cash es un protocolo de mezcla en Ethereum que combina fondos de múltiples usuarios, dificultando mucho el rastreo del origen de fondos específicos. En 2022, el Departamento del Tesoro de EE. UU. lo sancionó, pero su contrato inteligente sigue operando en la cadena, sin poder ser desactivado.

El 41.57% de presencia indica que, incluso ante el riesgo de sanciones, los hackers siguen usando en gran medida Tornado Cash. Esto puede deberse a que: la aplicación de sanciones fue más débil durante la administración Trump, los hackers están dispuestos a asumir el riesgo para mantener la privacidad, o la efectividad técnica de Tornado Cash supera a otras herramientas de mezcla. Este fenómeno de “fallo en las sanciones” evidencia la dificultad fundamental de regular protocolos descentralizados.

Fenómeno extraño: la mitad de los fondos ilícitos permanecen sin mover

Al mismo tiempo, en la segunda mitad del año, las transferencias directas a exchanges centralizados disminuyeron notablemente. La proporción de fondos robados en plataformas DeFi en realidad aumentó. Los atacantes parecen evitar las rutas evidentes de retiro, hasta que la atención pública se desplace. Es importante notar que aproximadamente el 49% de las criptomonedas robadas aún no han sido utilizadas. Esto significa que varias decenas de miles de millones de dólares permanecen en algunas wallets, potencialmente para futuros lavados.

Que la mitad de los fondos robados permanezca sin mover es un fenómeno muy extraño. Ese 49% equivale a unos 19.8 mil millones de dólares, controlados por hackers pero aún sin intentar convertir en dinero o lavar. Las posibles razones incluyen: que los hackers esperan que la atención disminuya para actuar, que el volumen de fondos es demasiado grande para lavar rápidamente, o que algunos hackers son inversores a largo plazo que ven Bitcoin como reserva de valor y no necesitan vender con urgencia.

Este “ocultamiento” de fondos representa una espada de doble filo para recuperar dinero. Por un lado, mientras los fondos no se muevan, en teoría aún hay posibilidades de recuperación si las autoridades logran localizar a los hackers y controlar sus claves privadas. Pero, por otro lado, estos fondos podrían activarse en meses o años, y cuando eso ocurra, la atención pública será menor, la vigilancia disminuirá y las probabilidades de éxito en la recuperación serán mayores.

La gravedad del problema sigue siendo alta. En Ethereum, las pérdidas alcanzan los 24.4 mil millones de dólares, el 60.64% del total. En total, se registraron 255 incidentes de robo, con un monto total de 40.4 mil millones. Sin embargo, la recuperación de fondos sigue siendo limitada: solo aproximadamente el 9.52% de los fondos han sido congelados, y solo el 6.52% ha sido finalmente devuelto.

Esta tasa de recuperación extremadamente baja (solo 6.52%) es una de las realidades más frustrantes del crimen en criptomonedas. En el sistema financiero tradicional, las tasas de recuperación en robos bancarios o fraudes por transferencia suelen estar entre el 30% y el 50%, ya que los fondos pasan por instituciones reguladas que pueden congelar y recuperar. En el mundo cripto, una vez que los fondos entran en wallets controladas por hackers, a menos que estos decidan devolver voluntariamente o sean capturados por las autoridades, casi no hay forma de recuperarlos. Esta característica de “robo permanente” es uno de los mayores riesgos de seguridad en los activos digitales.

En conjunto, estos hallazgos muestran un patrón claro: los atacantes ingresan y, en los primeros segundos, realizan ataques a velocidad de máquina. Las defensas reaccionan con retraso, lo que obliga a los criminales a adoptar estrategias de lavado más lentas y elaboradas. La carrera aún no termina; simplemente entra en una nueva fase, donde la velocidad inicial se mide en segundos y la conclusión en días.

Artículos relacionados

Desfalco de 9 millones de dólares en fondos públicos! El ex CEO de SafeMoon acusado de fraude, condenado a 8 años de prisión

ABA presiona a OCC para detener la revisión de licencias bancarias de criptomonedas: Ripple, Circle enfrentan otra tormenta regulatoria

El presidente de la SEC, Paul Atkins, enfrenta ataques del Congreso: La suspensión del caso de Justin Sun genera controversia sobre la regulación de criptomonedas en EE. UU.

¿La aplicación de la ley en criptomonedas de la SEC enfrenta ataques del Congreso, llevando la regulación de activos digitales en EE. UU. a una encrucijada clave?

El DOJ multa a Paxful $4 millones por transferencias de fondos ilícitos

Caixin: Audiencia el 16 de febrero en el caso de lavado de dinero con 60,000 bitcoins, con un monto involucrado superior a 30,000 millones de yuanes y cerca de 130,000 víctimas chinas